Qual é a situação na sua EMPRESA?

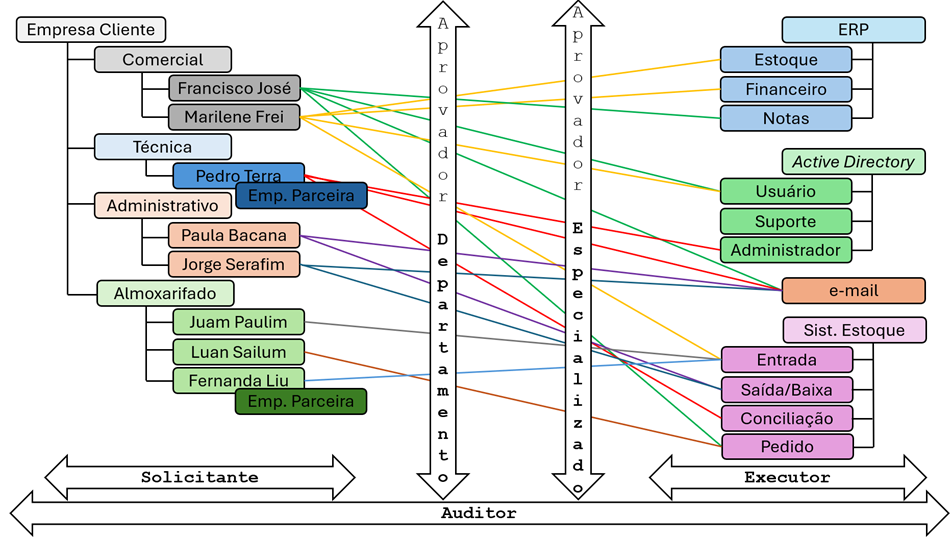

- Quais são os sistemas existentes?

- Quais são os níveis de acesso em cada sistema?

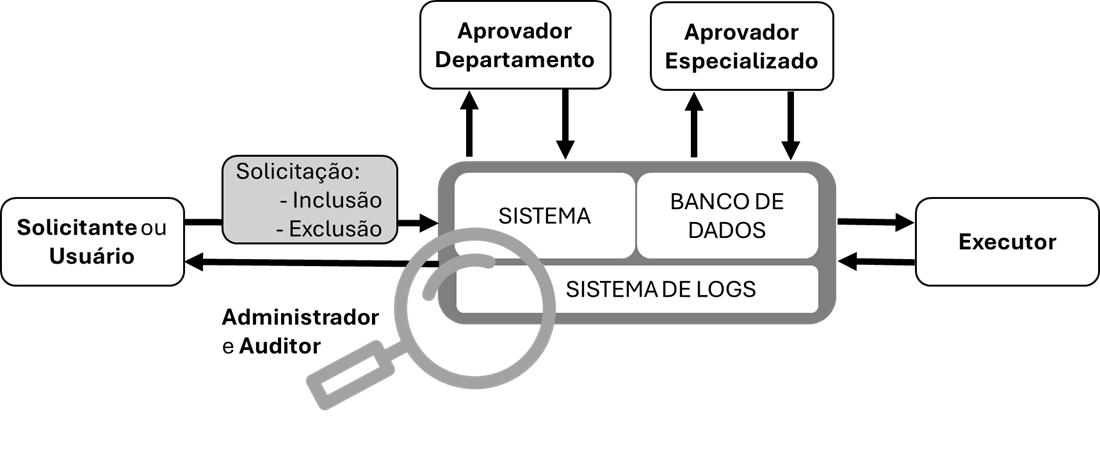

- Quem autorizou cada acesso existente?

- Quando foi feita auditoria de acessos aos sistemas?

- Como são controlados os acessos de usuários temporários?

Qual é a situação na sua EMPRESA?

- Quem tem acesso a cada sistema?

- Quem tem acesso a cada funcionalidade?

- Algum ex-funcionário pode ter acesso em algum sistema?

- Quem efetivamente criou ou excluiu cada usuário?

- Quem efetivamente concedeu ou revogou cada acesso existente?

Qual é a situação na sua EMPRESA?